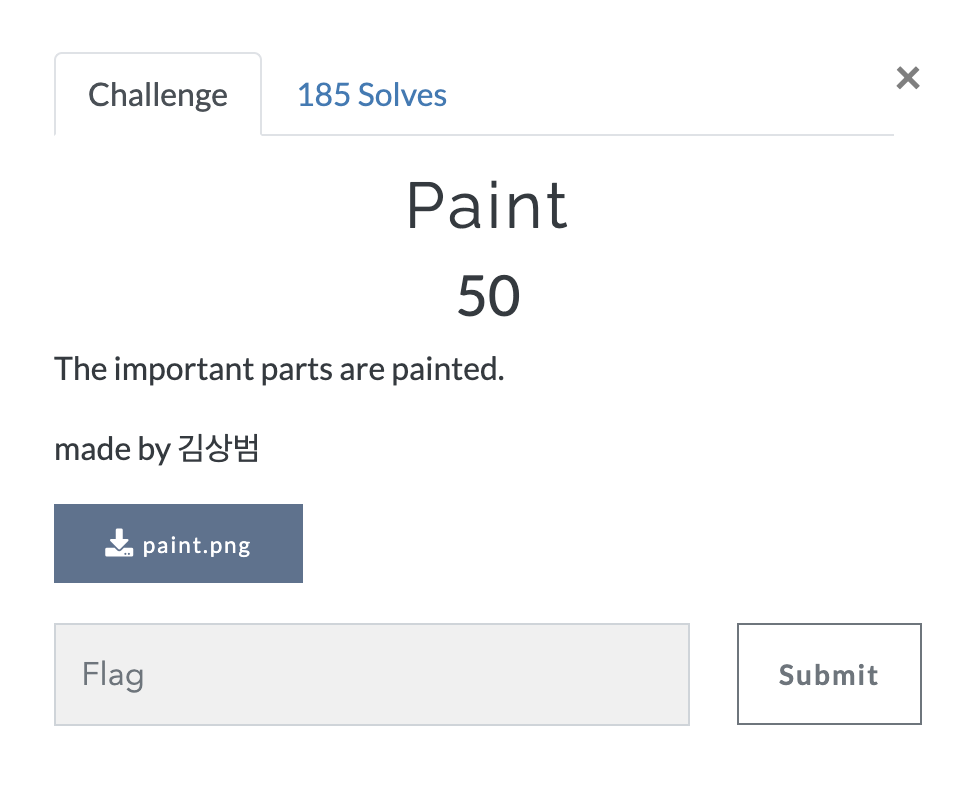

쉽나봅니다 파일을 한번 확인해볼게요 아무것도 보이지 않습니다.. 이 친구는 paint 문제 풀때(2023.06.08 - [보안/ctf writeup] - [h4cking game] paint)와 마찬가지로 https://incoherency.co.uk/image-steganography/#unhide 를 이용하여 풀어봅시다 QR 코드가 나옵니다. 이 친구가 근데 흰검 반전이 되면 참 좋을텐데... 라는 생각이 들어서 https://stegonline.georgeom.net/image 라는 사이트를 이용하여 사진을 반전 시켜봅시다 StegOnline stegonline.georgeom.net Inverse RGB를 눌러서 색 반전 시키고 저장합시당 그리고 QR 코드를 읽기 위해서 https://webqr...